В последнее время пользователям ПК (особенно тем, кто не любит предохраняться!) сильно досаждает вирус Penetrator.

Сайты Рунета пестреют заголовками: «Пенетратор разбушевался», «По сети гуляет суперзло», «Вирус в стиле матов»…

…1 января 2008 г. благовещенцы, включив свои компьютеры, получили неожиданный «сюрприз»: исчезли (или были испорчены) файлы форматов Microsoft Word и Excel, фотографии и мультимедийные файлы. Это было «поздравление с Новым Годом» от нового вируса. Большую часть поврежденных документов восстановить не удалось. Вирус поразил несколько тысяч компьютеров, пострадали не только домашние ПК, вирус проник в компьютерные сети многих предприятий и организаций, в том числе и государственных структур…

***

Penetrator жив и Penetrator возвращается

Примерная дата появления вируса – март 2007 г. Первая массовая эпидемия началась 1 января 2008 г. в Амурской области, особенно пострадали города Благовещенск и Белогорск, самая сильная волна эпидемии вируса прошлась по Дальнему Востоку.

История никогда (!) никого (!!) ничему (!!!) не учит (!!!!): 1 января 2009 г. прошла вторая волна эпидемии (сообщения СМИ, что она была менее разрушительной, не соответствуют действительности!)…

В начале февраля 2009 г. автор статьи с удивлением обнаружил Penetrator на так называемом «гостевом» компьютере в районной налоговой инспекции…

***

Этимология названия

Название вируса происходит от penetrate (англ.) – проникать внутрь, проходить сквозь, пронизывать; внедряться (куда-л.) со шпионскими целями.

Поэтому penetrator можно перевести как проникатель, внедренец, «засланец».

Первые сообщения о вирусе стали появляться осенью 2007 г.

О происхождении вируса ходят разные легенды. Например, такая: российский студент-программист, отвергнутый своей девушкой, решил таким образом отомстить ей, а заодно – и всему цифровому миру…

***

Что такое Penetrator

Вирус написан на Visual Basic.

Исполняемый файл вируса упакован UPX v.1.93.

Вирус предназначен для 32-битной платформы ОС Windows с процессором x86.

Вирус – резидентный, на зараженном ПК он грузится вместе с операционной системой и постоянно присутствует в оперативной памяти.

Родина вируса – Россия.

· String File Info – 040904B0

· Company Name – dfsdf

· Legal Copyright – sdf

· LegalTrademarks – sdf

· Product Name – fsdf

· File Version – 1.00.0006

· Product Version – 1.00.0006

· Internal Name – Services

· Original File name – Services.exe

Судя по всему, прообразом Penetrator'а послужил вирус Email-Worm.Win32.VB.cs.

***

Как идентифицируют Penetrator антивирусы

Антивирусы идентифицируют зловреда по-разному (как всегда!):

· AntiVir – TR/Dldr.VB.bnp;

· Avast – Win32:Trojan-gen;

· AVG – Downloader.VB.AIM;

· BitDefender – Trojan.Downloader.VB.VKV;

· ClamAV – Trojan.Downloader-15571;

· DrWeb – Win32.HLLW.Kati;

· Eset NOD32 – Win32/VB.NNJ worm;

· F-Secure – Trojan-Downloader.Win32.VB.bnp;

· Kaspersky – Trojan-Downloader.Win32.VB.bnp;

· McAfee – Downloader.gen.a;

· Norman – W32/DLoader.DVQV;

· Panda – W32/Penetrator.A.worm;

· VBA32 – Trojan-Downloader.Win32.VB.bnp.

Некоторые антивирусы до сих пор не могут его распознать!..

***

Как происходит заражение

Основные средства распространения вируса – Интернет, локальная сеть, flash-носители.

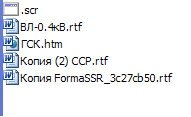

Вирус распространяется с помощью файла flash.scr (117248 байт, создан 04.08.2003 9:00:00 AM), замаскированного под программу-заставку (screen saver; скринсейвер, хранитель экрана). Отмечены единичные случаи, когда вирус «косит» под файлы*.mp3.

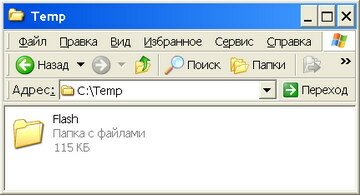

Вирус легко и быстро распространяется в локальной сети (при активном антивирусе и при отключенной учетной записи Гостя!): в папку \Documents and Settings\All Users\Документы\ каждого локального ПК копируется файл вируса под названиемDocuments.scr.

Если вирус активен (то есть «сидит» в оперативной памяти ПК), то его деструктивное действие (порча и уничтожение файлов) начинается 1 января.

***

Деструктивные действия вируса

– при запуске вируса в корневую директорию заражаемого диска копируется файл flash.scr (117248 байт);

– в папке \WINDOWS\system32\ вирус создает папку DETER177;

– в папке \WINDOWS\system32\DETER177\ вирус создает скрытый файл lsass.exe (117248 байт; в отличие от настоящегоlsass.exe, «проживающего» в папке \WINDOWS\system32);

– в папке \WINDOWS\system32\DETER177\ вирус создает скрытый файл smss.exe (117248 байт; в отличие от настоящегоsmss.exe, «проживающего» в папке \WINDOWS\system32);

– в папке \WINDOWS\system32\DETER177\ вирус создает скрытый файл svсhоst.exe (117248 байт; буквы «с» и «о» – кириллические, в отличие от настоящего svchost.exe);

– в папке \WINDOWS\system32\ вирус создает скрытый файл AHTOMSYS19.exe (117248 байт);

– в папке \WINDOWS\system32\ вирус создает скрытый файл сtfmоn.exe (117248 байт; буквы «с» и «о» – кириллические, в отличие от настоящего ctfmon.exe);

– в папке \WINDOWS\system32\ вирус создает скрытый файл psador18.dll (32 байта);

– в папке \WINDOWS\system32\ вирус создает скрытый файл psagor18.sys (117248 байт);

– файлы АHTОMSYS19.exe, \WINDOWS\system32\DETER177\lsass.exe и \WINDOWS\system32\сtfmon.exe стартуют автоматически при запуске ОС и постоянно присутствуют в оперативной памяти;

– деструктивное действие вируса направлено на файлы .avi, .doc, .jpg, .jpeg, .mp3, .mpeg, .mpg, .pdf, .ppt, .rar, .vob,.wma, .wmv, .xls, .zip (вирус портит всё самое дорогое, что есть у пользователя ПК!);

– все .jpg-файлы (.jpg, .jpeg) заменяются одноименными .jpg-изображениями (размером 69х15 пикселей; 3174 байт) со стилизованной надписью Penetrator (черный шрифт на серовато-белом фоне). Файлы .bmp, .png, .tiff вирус «не трогает»;

– содержимое файлов .doc и .xls заменяется следующим текстовым сообщением (при этом размер этих файлов становится 196 байт – по объему текстового сообщения):

«НАХ** ПОСЛАНА, С*КА, ТЕПЕРЬ ТЫ НЕ ВЕРНЁШЬ СВОИ ДАННЫЕ!!А Я БУДУ ХОДИТЬ РЯДОМ И СМЕЯТЬСЯ НАД ТЕМ КАК ТЫ, С*КА, ИШЕШЬ ВИНОВНИКА!! СОСИ Х**, ЛИЖИ П****!! ХАХАХАХ \Penetrator\

MY ICQ: 402974020

JB17»;

– вирус создает папку Burn с файлами CDburn.exe и autorun.inf (расположение папки: Windows XP – \Documents and Settings\<Имя_пользователя>\Local Settings\Application Data\Microsoft\Windows; Windows Vista –\Users\Master\AppData\Local\Microsoft\Windows\Burn);

– в каждой папке (включая вложенные папки) диска, на котором произошел запуск файла flash.scr, вирус создает свои копии<имя_папки>.scr (117248 байт); после этого файл flash.scr на этом диске (который уже заразил), как правило, самоуничтожается (червяк сделал свое дело, червяк может уходить!), оставляя в корневых директориях дисков скрытый файл вируса (без названия) с расширением .scr;

– при открытии/подключении локальных/съемных дисков вирус копируется на незараженные носители (даже в Безопасном режиме!);

– вирус производит скрытый вызов следующих системных dll-библиотек: ntdll.dll, kernel32.dll, MSVBVM60.DLL, USER32.dll,GDI32.dll, ADVAPI32.dll, RPCRT4.dll, ole32.dll, OLEAUT32.dll, MSVCRT.DLL.

Так в корневых директориях дисков отображается скрытый файл вируса (без названия) с расширением .scr.

***

Маскировка вируса в системе

Для сокрытия своего присутствия в системе и для затруднения удаления вирус:

• маскируется под программу-заставку;

• скрывает отображение скрытых файлов и папок;

• скрывает отображение расширений файлов;

• делает недоступным пункт меню Свойства папки;

• запрещает запуск Редактора реестра;

• запрещает запуск Утилиты настройки системы msconfig;

• в разделах Реестра [HKEY_CLASSES_ROOT\scrfile] и[HKEY_LOCAL_MACHINE\SOFTWARE\Classes\scrfile]строковому (REG_SZ) параметру по умолчанию присваивается значение Папка с файлами (значение по умолчанию –Программа-заставка). Поэтому значок файла flash.scr (и других исполняемых файлов вируса) – это значок, обычно применяемый для папок (то есть визуально файл, с помощью которого распространяется вирус, отображается, как обычная папка. В этом заключена еще одна ловушка: если пользователь попытается открыть («А что это за папка?») такую псевдо-папку, то – не ведая того! – запустит исполняемый файл вируса!..

***

Спасательный круг AutoCAD'а

Необходимо отметить один нюанс. Число зараженных ПК (и соответственно, объем испорченной информации!) было бы значительно больше, – многих – тех, кто работает с AutoCAD'ом, – этот самый AutoCAD буквально спас!

Дело в том, что создатель Penetrator'а воспользовался тем, что возможность запуска скринсейвера, как обычного исполняемого файла, прописана в разделе Реестра [HKEY_CLASSES_ROOT\.scr]: строковый (REG_SZ) параметр по умолчанию@="scrfile".

AutoCAD при установке переоформляет scr-файлы на себя (при этом строковый REG_SZ-параметр по умолчанию@="AutoCADScriptFile", то есть это скриптовый файл AutoCAD'а), поэтому запустить заставку в Проводнике Windows не удастся!..

Это и спасло пользователей AutoCAD'а от разрушительных действий Penetrator'а, но ПК этих пользователей всё равно заражены, – если они не пролечены, – это вирусоносители (пенетратороносители)!

***

Поведение вируса на виртуальных ПК

Сообщение на одном из форумов, что вирус не работает на виртуальных ПК, не соответствует действительности.

Для эксперимента автор статьи заразил виртуальный ПК (Microsoft Virtual PC с Windows XP SP2).

Предварительно был отключен (на виртуальном ПК) антивирус (Eset NOD32).

После запуска файла flash.scr вирус создал все файлы, которые необходимы ему для «работы», изменил настройки Реестра, но деструктивных действий с файлами не произвел.

Изменяю дату на виртуальном ПК на 1 января 00 часов 00 минут. Происходит сброс даты (всё правильно, виртуальному ПК это запрещено!). Меняю дату на основном ПК.

Вирус «заработал»! Началась порча файлов на виртуальном ПК…

Вывод: на виртуальном ПК вирус делает всё то же, что и на обычном, включая порчу файлов (.avi, .doc, .jpg, .jpeg, .mp3,.mpeg, .mpg, .pdf, .ppt, .rar, .vob, .wma, .wmv, .xls, .zip) 1 января.

***

Что показало вскрытие

Вскрытие программного кода вируса показало следующее.

• «Прописка» вируса в Реестре:

loc_41A94C: var_88 = "Shell"

loc_41A952: var_88 = Unknown_41958C("Explorer.exe" & MemVar_41E040, "SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon", CByte(&H1), &H80000002)

loc_41A98B: var_88 = "lsass"

loc_41A991: var_88 = Unknown_41958C(Me.global_144, "SOFTWARE\Microsoft\Windows\CurrentVersion\Run", CByte(&H1), &H80000002)

loc_41A9C6: var_D0 = Unknown_41905C("SOFTWARE\Microsoft\Windows\CurrentVersion\policies\explorer", "NoFolderOptions", CLng("1"), &H80000002)

loc_41A9FF: var_D0 = Unknown_41905C("Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced", "Hidden", CLng("0"), &H80000001)

loc_41AA38: var_D0 = Unknown_41905C("Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced", "HideFileExt", CLng("1"), &H80000001)

loc_41AA71: var_D0 = Unknown_41905C("Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced", "ShowSuperHidden", CLng("0"), &H80000001)

loc_41AAB3: var_88 = Unknown_41958C("Папка с файлами", "scrfile", CByte(&H1), &H80000000)

loc_41AAC8: On Error Goto 0

loc_41AADC: put_DefaultProp

loc_41AAE7: If (var_AE = &H0) Then '41AB15

loc_41AB0D: MemVar_41E040 = Unknown_418B04(Me.global_132, &H2, 2003, &HB, &HB, Me.global_132, var_AE)

loc_41AB12: GoTo loc_41AB55

loc_41AB15: End If

loc_41AB28: If (FileLen(Me.global_132) <> MemVar_41E02C) Then '41AB53

loc_41AB4E: MemVar_41E040 = Unknown_418B04(Me.global_132, &H2, 2003, &HB, &HB)

loc_41AB53: End If

loc_41AB55: ' Referenced from: 41AB12

loc_41AB7D: var_88 = "сtfmоn.exe"

loc_41AB83: var_88 = Unknown_41958C(Me.global_132, "SOFTWARE\Microsoft\Windows\CurrentVersion\Run", CByte(&H1), &H80000002)

loc_41ABB8: var_88 = "сtfmоn.exe"

loc_41ABBE: var_88 = Unknown_41958C(Me.global_132, "SOFTWARE\Microsoft\Windows\CurrentVersion\Run", CByte(&H1), &H80000001)

loc_41ABCF: Exit Sub

• За замену содержимого файлов .doc и .xls матерным посланием отвечает следующий участок кода вируса (здесь же прописано, что файлы .rtf вирус «не трогает»):

Public Sub action(filF) '419C6C

'Data Table: 415670

loc_419B2C: On Error Goto loc_419C6A

loc_419B3C: var_88 = Right$(filF, &H3)

loc_419B47: If Not (var_88 = "doc") Then '419B81

loc_419B52: If Not (var_88 = "DOC") Then '419B81

loc_419B5D: If Not (var_88 = "xls") Then '419B81

loc_419B68: If Not (var_88 = "XLS") Then '419B81

loc_419B73: If Not (var_88 = "rtf") Then '419B81

loc_419B7E: If (var_88 = "RTF") Then '419BD5

loc_419B81: End If

loc_419B81: End If

loc_419B81: End If

loc_419B81: End If

loc_419B81: End If

loc_419BBC: Call taskWrite(filF, CVar("НАХ** ПОСЛАНА, С*КА, ТЕПЕРЬ ТЫ НЕ ВЕРНЁШЬ СВОИ ДАННЫЕ!!А Я БУДУ ХОДИТЬ РЯДОМ И СМЕЯТЬСЯ НАД ТЕМ КАК ТЫ, С*КА, ИШЕШЬ ВИНОВНИКА!! СОСИ Х**, ЛИЖИ П****!! ХАХАХАХ \Penetrator\" & vbCrLf & "MY ICQ: 402974020" & vbCrLf & "JB" & CStr(MemVar_41E048)), &HFF, &H0)

loc_419BD1: Exit Sub

loc_419BD2: GoTo loc_419C5A

loc_419BD5: End If

• Какие типы файлов подвергаются деструкции, прописано в следующем участке кода вируса:

Public Sub ScanFile(diskforscan, typefind) '418D74

'Data Table: 415670

loc_418CFC: var_86 = typefind 'Byte

loc_418D09: If (var_86 = CByte(&H1)) Then '418D3A

loc_418D2C: diskforscan & ":\" = Unknown_41C00C("rarRARzipZIPdocDOCxlsXLSjpgJPGmp3MP3wmaWMAwmvWMVaviAVImpgMPGvobVOBpdfPDF", &H0, &H0)

loc_418D37: GoTo loc_418D71

loc_418D3A: End If

loc_418D43: If (var_86 = CByte(&H3)) Then '418D71

loc_418D66: diskforscan & ":\" = Unknown_41C00C("", &H0, &HFF)

loc_418D71: ' Referenced from: 418D37

loc_418D71: End If

loc_418D71: Exit Sub

End Sub

• За замену содержимого .jpg-файлов на картинку «Penetrator» (Image1) отвечает следующий участок кода вируса (здесь же прописано, что файлы .bmp вирус «не трогает»):

loc_419BDD: If Not (var_88 = "jpg") Then '419C01

loc_419BE8: If Not (var_88 = "JPG") Then '419C01

loc_419BF3: If Not (var_88 = "bmp") Then '419C01

loc_419BFE: If (var_88 = "BMP") Then '419C43

loc_419C01: End If

loc_419C01: End If

loc_419C01: End If

loc_419C0F: If (FileLen(filF) > &HC66) Then '419C3F

loc_419C33: SavePicture Image1.Picture

loc_419C3F: End If

loc_419C3F: Exit Sub

loc_419C40: GoTo loc_419C5A

loc_419C43: End If

Продолжение во второй части!